| command | description |

|---|---|

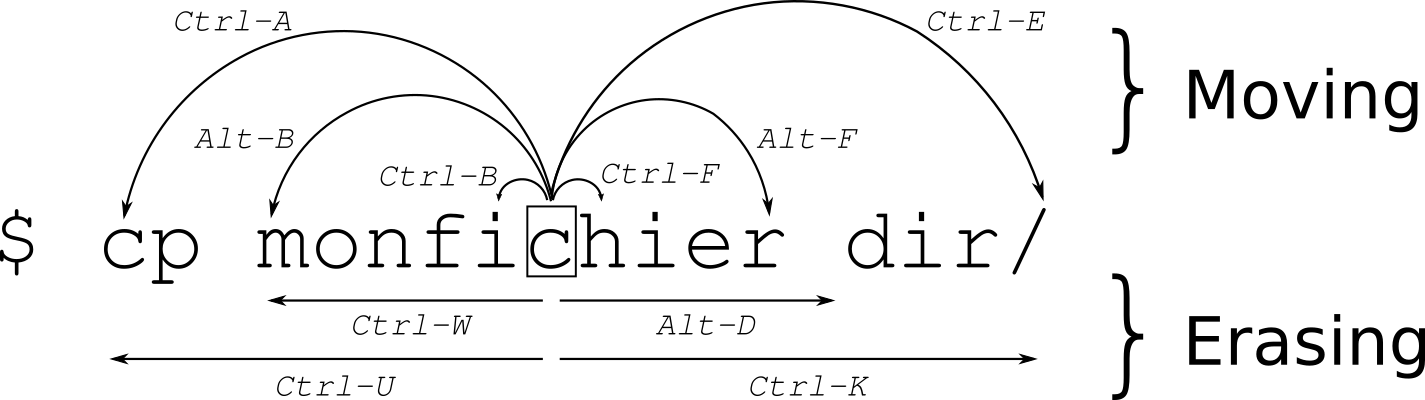

| ctrl + a | Goto BEGINNING of command line |

IGGG Advent Calender 2015のために書いた記事です。

常設CTFで遊んでたらPwnable系の問題を解いてるうちにいろいろと勉強になったのでまとめます。

PwnableとはCTFのジャンルの1つで、プログラムの脆弱性をつき、本来アクセスできないメモリ領域にアクセスして操作し、フラグを取得する感じの問題です。

別名としてExploitがあります。

- Raspberry Pi 4 Model B

- OpenGL ES 3.1はPi 4でないと動かないため

- Raspbian bullseye (64ビット、32ビット両対応。ただし32ビットでは検証不足)

- aptから入れられる範囲で依存パッケージを入れる

sudo apt install ninja-build libasound2-dev libavcodec-dev libavformat-dev libavutil-dev libboost-dev libcurl4-openssl-dev libgtk-3-dev libgif-dev libglu1-mesa-dev libharfbuzz-dev libmpg123-dev libopencv-dev libopus-dev libopusfile-dev libsoundtouch-dev libswresample-dev libtiff-dev libturbojpeg0-dev libvorbis-dev libwebp-dev libxft-dev uuid-dev xorg-dev clang cmake

- GCCではなくClangコンパイラが必要(32ビットではGCCでもコンパイル可能な可能性あり。要検証)