この度、GitHub Advanced Security for Azure DevOpsのパブリックプレビューを開始しました!GitHub Advanced Security for Azure DevOpsは、GitHub Advanced Securityのセキュリティ機能群をAzure Reposに追加します。シークレットスキャン、依存関係スキャン、コードスキャンの能力をAzure DevOpsにもたらすものです。

リリースノートで、パブリックプレビューに登録する方法を確認してください。

- GitHub Advanced Security for Azure DevOpsをパブリックプレビューで提供します

- 複数のorganizationで使えるグローバルアクセストークン(PAT)の作成無効化が回避できていた問題を解決しました

- YAMLパイプラインでの追跡容易性を強化しました

- Kubernetesサービス接続用トークンの自動生成を復活させます

- Azure Pipelineホストプール用macOS 13 Venturaをプレビュー提供します

- Service Principalを使ったパイプラインエージェントの登録をサポートします

GitHub Advanced Security for Azure DevOpsのパブリックプレビューが開始されました!Advanced Securityを通じて、シークレットスキャン、依存性スキャン、コードスキャン機能がAzure DevOpsに直接統合されています。パブリックプレビューにサインアップするには、https://aka.ms/advancedsecurity-signup。Advanced Securityの機能の詳細については、https://aka.ms/advanced-securityをご覧ください。

Visual Studioクライアントを使用することで、ユーザーがRestrict global personal access token creation(訳注:グローバルパーソナルアクセストークンの作成を制限する)という組織ポリシーをバイパスできる問題を解決しました。

この API を使用して作成されたグローバル PAT、すなわち複数の組織にアクセスできる PAT は、このギャップが解消された後も有効です。テナント管理者(Azure ADのAzure DevOps管理者)であれば、Token Administration APIを使用してこれらのPATを非アクティブにできます。

グローバルPATを引き続き作成できるようにするには、組織ポリシーを管理するテナント管理者に連絡して、このポリシーの許可リストに追加してもらうことを確認してください。今後、許可リストに登録されない場合、グローバルPATの作成は今後できなくなります。

私たちは、ワークアイテムのディスカッションのため、待望されていた新しいMarkdownエディタのプライベートプレビューを発表することを嬉しく思っています。このエキサイティングな機能は、すべての将来のコメントのためのMarkdown構文とエディタを利用する権限を与えます。Markdownエディタは、あなたがPull Requestsのような製品の他の部分で遭遇するのと同じエクスペリエンスに沿ったものです。

あなたは、既存のワークアイテムコメントをそのまま維持するか、それらを個別にMarkdownに変換するオプションがあります。私たちの移行プロセスは、HTMLをMarkdownに変換するための最善の努力を行っており、ほとんどの場合、期待通りに動作します。しかし、カスタムスタイルを含む大規模で複雑なコメントについては、変換が必ずしも100%の精度を達成しない場合があることに留意する必要があります。

プライベートプレビューへの参加にご興味のある方は、組織名を明記の上、メールをお送りください。

これは、このDeveloper Communityの提案チケットに基づいて優先されたものです。

注意事項

この機能は新しいボードハブプレビューでのみ利用可能です。つまり、New Boards Hubでコメントを作成し、ユーザーがOld Boards Hubでそのワークアイテムを開くと、コメントにはマークダウン構文が含まれます。このプレビューに登録する場合は、組織内のすべてのユーザーがNew Boards Hubをオンにすることを強くお勧めします。

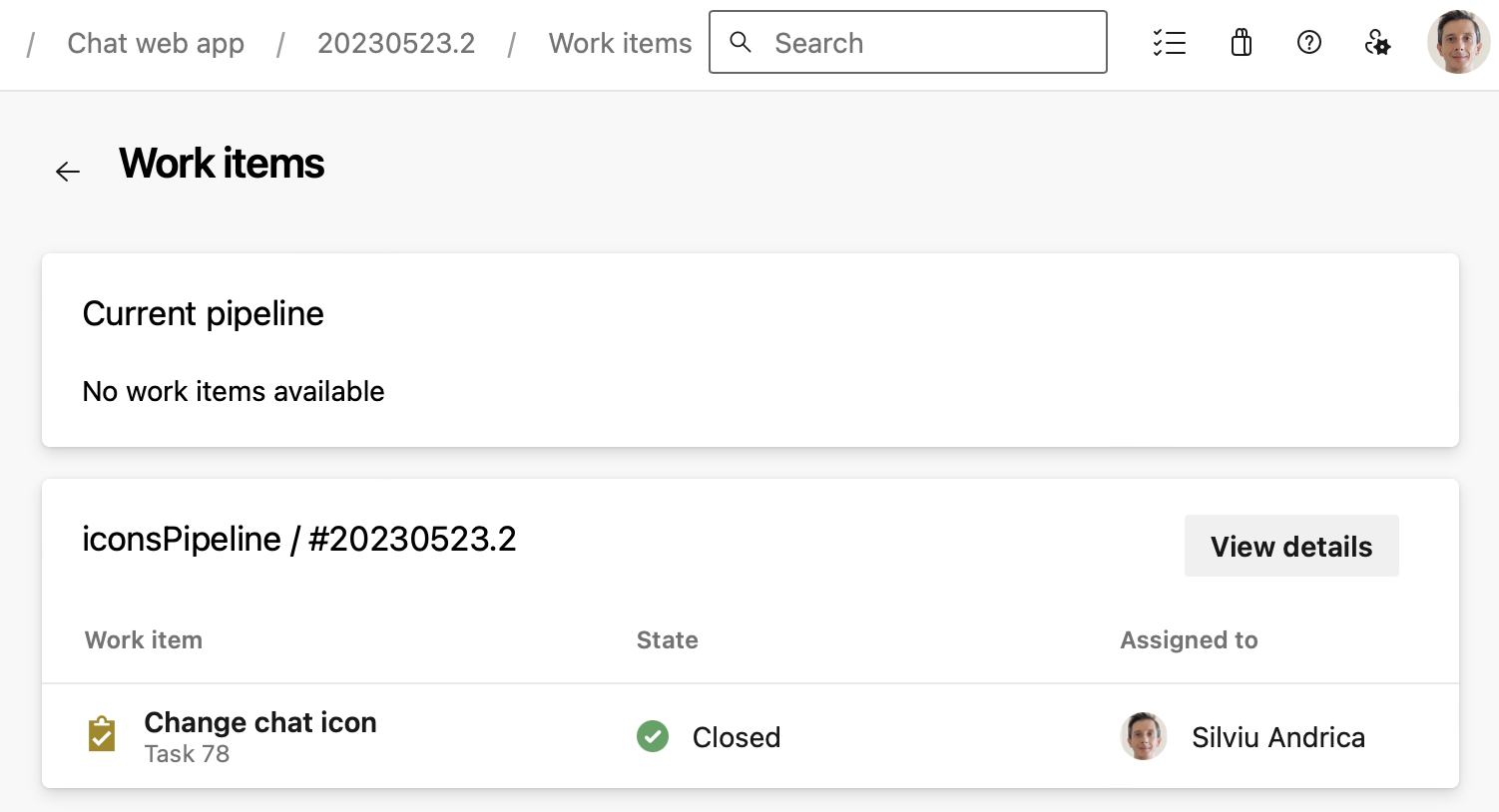

成果物を生成するパイプラインがある場合、別のYAMLパイプライン内からpipelineresourceを定義することで、パイプラインで作成された成果物の参照が可能です。

Azure DevOpsでは、消費されたパイプラインが消費するパイプラインをトリガーしたときだけでなく、消費されたパイプライン実行のアーティファクトにリンクされているワークアイテムが表示されるようになりました。

Kubernetes 1.24以降、新しいKubernetes Service Connectionを作成する際にトークンが自動的に作成されなくなりました。私たちはこの機能を復活させました。詳しくは、the Service Connection guidance for AKS customers using Kubernetes tasksブログポストをご覧ください。

Azure Pipelinesホストされたエージェント向けにmacOS 13イメージのプレビューが利用可能になりました。このイメージを使用するには、YAMLファイルを更新してvmImage:'macos-13'を含めてください。

- job: macOS13

pool:

vmImage: 'macOS-13'

steps:

- bash: |

echo Hello from macOS Ventura Preview

sw_versなお、macos-latestイメージのラベルは、今年後半にmacos-13のプレビューが終了するまで、macos-12を指し続けることになります。macOS 13イメージはプレビュー中ですが、現在macOS 13で利用可能なすべてのツールをサポートしていないため、他のイメージよりも長くキューで待機する可能性があります。

詳細については、runner-imagesのリポジトリとmacOSイメージの設定を確認してください。

Azure DevOps Service Service Principalsのプレビュー機能をサポートするため、Service Principalを使用してPipelinesエージェントをAzure DevOps Serviceに登録する機能を追加します。

--auth 'SP' --clientid 12345678-1234-1234-abcd-1234567890ab --clientsecret <secret> --tenantid 12345678-1234-1234-abcd-1234567890abサービスプリンシパルにエージェントプールのセキュリティ設定へのアクセス権を付与することができます。これにより、Personal Access Token (PAT)を使用する必要がなくなります。

注意事項

ここで議論されている機能は今後二~三週にわたって順次展開されます。

Azure DevOpsサービスを体験してみてください。

これらの機能についてどう思っているかお聞きしたいと思います。 フィードバックメニューを使用して問題を報告するか、提案を提出してください。

アドバイスや回答を必要とする質問がある場合、Stack Overflowコミュニティで聞いてください。

ありがとうございました。

Rajesh Ramamurthy